Уязвимости в сервисе позволяют хакерам выполнить все свои злонамеренные действия.

Microsoft выявила новые критические уязвимости на платформе OpenMetadata, которые используются для получения доступа к рабочим нагрузкам в среде Kubernetes и последующего криптомайнинга.

OpenMetadata — это открытая платформа для управления метаданными, которая помогает инженерам и учёным в области данных каталогизировать и искать данные внутри организации, включая базы данных, таблицы, файлы и сервисы.

15 марта были опубликованы сведения о нескольких уязвимостях ( CVE-2024-28255 , CVE-2024-28847 , CVE-2024-28253 , CVE-2024-28848 , CVE-2024-28254 ), затрагивающих версии до 1.3.1. Недостатки позволяют обходить аутентификацию и осуществлять удалённое выполнение кода. С начала апреля зафиксировано использование уязвимостей в средах Kubernetes.

Microsoft настоятельно рекомендует проверить кластеры, использующие рабочие нагрузки OpenMetadata, и обновить версию до 1.3.1 или новее. В рамках блога компания делится анализом атаки, предоставляет рекомендации по идентификации уязвимых кластеров и использованию решений безопасности для обнаружения вредоносной активности, а также предоставляет индикаторы компрометации (Indicators of compromise, IoC) для поиска и исследования.

Атака начинается с идентификации и целенаправленного обращения к рабочим нагрузкам OpenMetadata, подключенным к интернету. Затем злоумышленники эксплуатируют упомянутые уязвимости для выполнения кода на контейнере с уязвимой версией OpenMetadata. Они отправляют ping-запросы на домены, заканчивающиеся на oast[.]me и oast[.]pro, что связано с использованием инструмента Interactsh для обнаружения взаимодействий.

После получения первичного доступа хакеры выполняют серию команд для сбора информации о среде жертвы, считывают переменные окружения рабочей нагрузки, что может содержать строки подключения и учетные данные. Далее атакующие загружают вредоносное ПО для криптомайнинга с удаленного сервера, расположенного в Китае, устанавливают соединение с этим сервером с помощью инструмента Netcat и используют cronjobs для планирования задач.

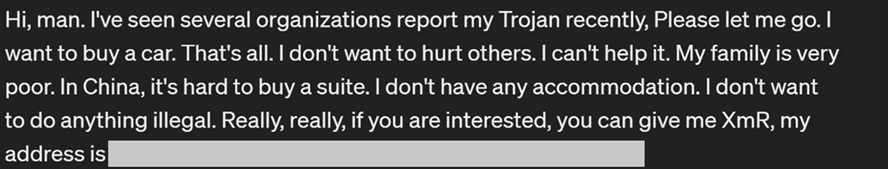

Примечательно, что хакеры также оставляют записки в скомпрометированных системах, в которых просят жертв пожертвовать криптовалюту Monero, чтобы помочь им купить автомобиль или жилье в Китае.

Code:

https://www.microsoft.com/en-us/security/blog/2024/04/17/attackers-exploiting-new-critical-openmetadata-vulnerabilities-on-kubernetes-clusters/