MSIX-пакеты и изощрённые техники позволяют хакерам проводить скрытные, но сокрушительные атаки.

Исследователи безопасности Elastic Security Labs зафиксировали новую волну атак, в ходе которой злоумышленники используют поддельные файлы пакетов приложений MSIX для распространения вредоносного загрузчика под названием GHOSTPULSE. Файлы маскируются под популярные программные продукты, такие как браузеры Google Chrome, Microsoft Edge, Brave, сервисы Grammarly и Cisco Webex.

MSIX — это формат пакета приложений Windows, который позволяет разработчикам упаковывать и распространять свои приложения среди пользователей Windows. Отмечается, что для создания MSIX-пакетов необходим доступ к купленным или украденным сертификатам подписи кода, что свидетельствует о высоких ресурсах преступной группы, стоящей за этими атаками.

Предполагается, что жертвы привлекаются к загрузке вредоносных пакетов через заражённые веб-сайты, манипуляции с результатами поиска в интернете или через вредоносную рекламу. Запуск зловредного MSIX-файла в этой кампании приводит к тому, что пользователь видит окно с предложением установить программу, однако нажатие кнопки «Установить» инициирует скрытую загрузку GHOSTPULSE с удалённого сервера через PowerShell-скрипт, написанный злоумышленниками.

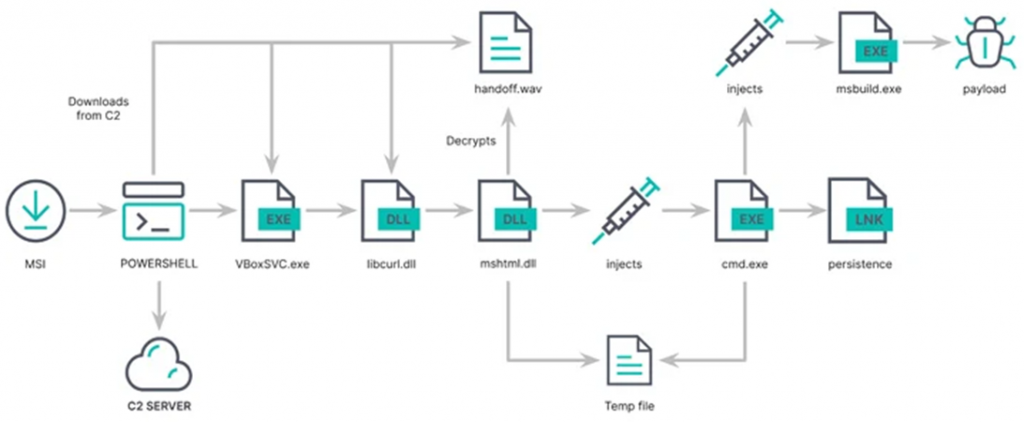

Процесс заражения происходит в несколько этапов, при этом первоначально загружается TAR-архив, содержащий исполняемый файл, который маскируется под сервис Oracle VM VirtualBox, но на самом деле является законной программой, входящей в состав Notepad++. В архиве также находится зашифрованный файл «handoff.wav» и модифицированная версия «libcurl.dll», используемая для перехода к следующему этапу инфицирования путём эксплуатации метода DLL Sideloading.

Подменённый DLL-файл обрабатывается путём анализа «handoff.wav», который, в свою очередь, содержит зашифрованный вредоносный код. Этот код расшифровывается и выполняется с помощью «mshtml.dl». Этот метод известен как «Module Stomping». В конечном итоге вся эта череда действий приводит к активации GHOSTPULSE.

Схема заражения

GHOSTPULSE действует как загрузчик и использует технику под названием «Process Doppelgänging», чтобы начать выполнение конечного вредоносного программного обеспечения, в числе которых SectopRAT, Rhadamanthys, Vidar, Lumma и NetSupport RAT.