Критическая CVE-2023-51467 стала объектом активного внимания к системам Apache.

Специалисты компании VulnCheck разработали PoC-код (Proof-of-Concept, PoC), который использует недавно обнаруженную критическую уязвимость в ERP-системе (Enterprise Resource Planning, ERP) Apache OFBiz для запуска вредоносного кода в памяти.

Речь идет об уязвимости CVE-2023-51467 (оценка CVSS: 9.8), которая представляет собой ошибку обхода аутентификации, позволяющую злоумышленнику выполнить произвольный код на удалённом устройстве и получить доступ к конфиденциальной информации. Ошибка позволяет обойти другой критический недостаток в том же ПО ( CVE-2023-49070 с оценкой CVSS: 9.8).

Хотя уязвимость была исправлена в версии Apache OFbiz 18.12.11, выпущенной в декабре, злоумышленники пытаются ей воспользоваться, атакуя уязвимые экземпляры ПО. По данным VulnCheck, CVE-2023-51467 можно эксплуатировать для запуска вредоносной программы напрямую из памяти, оставляя минимальные следы взлома.

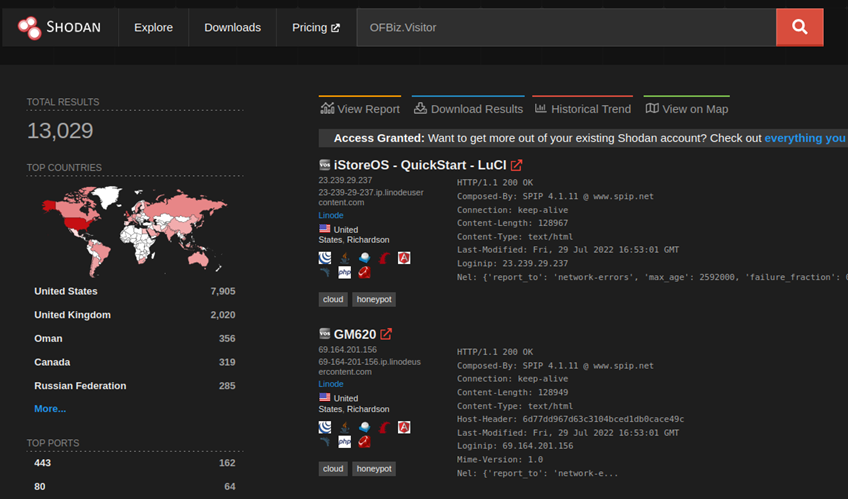

Поиск на Shodan показывает более 13 000 экземпляров, подключенных к Интернету, но большинство из них – приманки. Число реальных систем Apache OFBiz составляет около 1000 штук, так как ПО не популярно у клиентов.

Хотя внедренные механизмы безопасности Apache (например, песочница Groovy ) блокируют попытки загрузки веб-шеллов или запуска Java-кода через эту конечную точку, недостаточная реализация песочницы означает, что злоумышленник может запускать команды curl и получить обратную bash-оболочку на Linux-системах. Однако для продвинутого злоумышленника такие полезные нагрузки не идеальны, так как они затрагивают диск и зависят от специфики Linux.

Разработанный VulnCheck PoC-эксплоит на основе Go является кроссплатформенным решением, которое работает как на Windows, так и на Linux. PoC обходит черный список, используя функции groovy.util.Eval для запуска обратной оболочки Nashorn (Reverse Shell) в памяти в качестве полезной нагрузки.

Вокруг CVE-2023-51467 много шума, но отсутствует публичная вредоносная нагрузка, что ставит под сомнение возможность ее использования. Специалисты VulnCheck пришли к выводу, что эксплуатация не только возможна, но и позволяет добиться выполнения произвольного кода в памяти.