Объявившийся в прошлом месяце облегченный Windows-стилер распространяется через вредоносные документы Google Drive, при открытии которых запускается обфусцированный скрипт PowerShell — загрузчик.

Проведенный в G DATA анализ

показал, что новобранец Chihuahua создан на основе .NET, имеет модульную архитектуру и умело уклоняется от обнаружения.

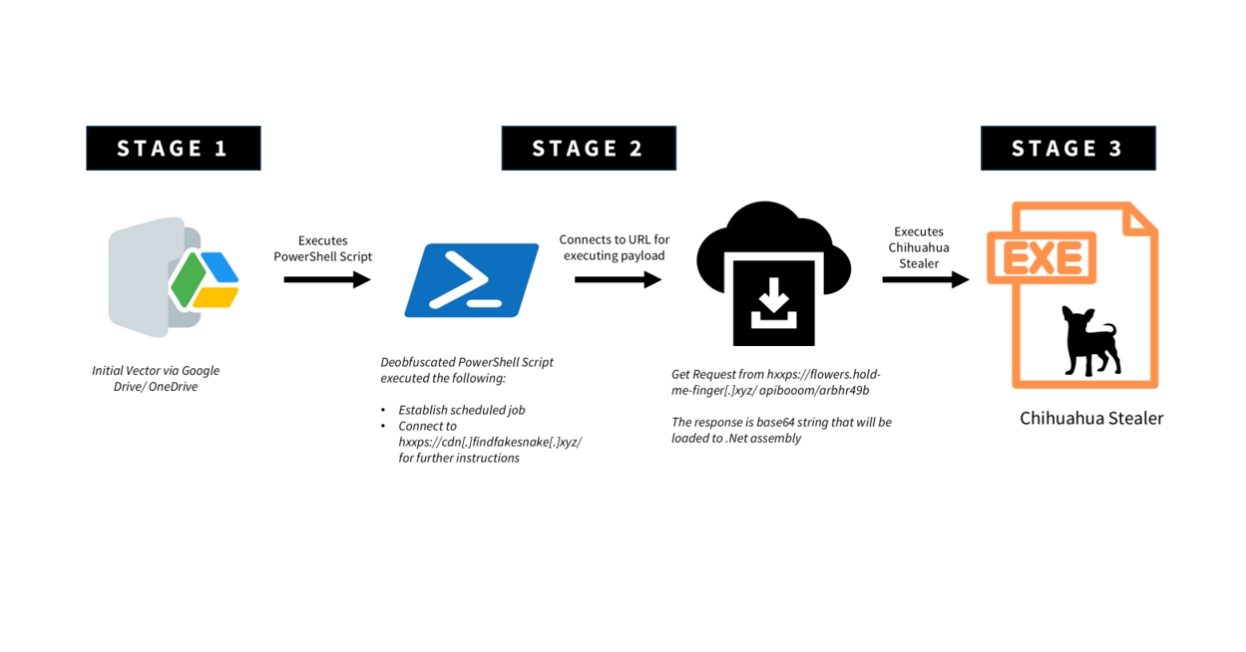

Цепочку заражения запускает небольшой лаунчер, выполняющий Base64-строку с помощью командлета PowerShell. Это позволяет обойти политики запуска скриптов и незаметно внедрить runtime-логику в закодированную полезную нагрузку.

После декодирования скрипт второй ступени преобразует тяжелый обфусцированный пейлоад — удаляет кастомные разделители и заменяет шестнадцатеричные символы ASCII, динамически воссоздавая сценарий третьей ступени. Подобный трюк призван воспрепятствовать детектированию средствами статического анализа и песочницы.

Деобфусцированный скрипт создает запланированное задание на ежеминутный запуск проверки папки «Недавние места» на наличие маркеров инфицирования (файлов .normaldaki). При положительном результате происходит соединение с C2 для получения дальнейших инструкций.

На последней стадии заражения на машину жертвы скачиваются NET-сборка и финальный пейлоад — Chihuahua Stealer (VirusTotal —

52/72 на 14 мая), который расшифровывается и грузится в память для выполнения.

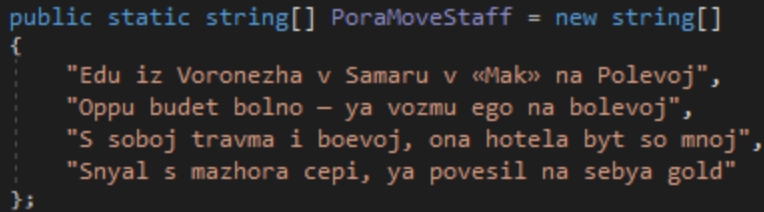

Примечательно, что при запуске вредонос вначале печатает в консоли текст песни из репертуара Джона Гарика — классический образец российского трэпа в транслите. Как оказалось, за это отвечает функция DedMaxim().

После столь необычной прелюдии инфостилер приступает к выполнению основных задач:

- дактилоскопирует зараженную машину (использует WMI для получения имени компьютера и серийного номера диска);

- крадет данные из браузеров и расширений-криптокошельков, которые находит по списку известных ID;

- пакует собранную информацию в ZIP-файл с расширением .chihuahua, шифруя его по AES-GCM с помощью Windows CNG API;

- отправляет добычу на свой сервер по HTTPS.

Завершив работу, зловред тщательно стирает следы своей деятельности — используя стандартные команды, удаляет созданные запланированное задание, временные файлы и консольный вывод.

@ Anti-Malware