Киберпреступники, как всегда, «держат руку на пульсе» и следят за мировыми трендами. Так, если раньше злоумышленники не гнушались использовать в собственных целях информацию о терактах и катастрофах, то теперь они активно эксплуатируют тему пандемии коронавируса. Пользователей завлекают на вредоносные сайты и обманом вынуждают загружать малварь при помощи тематического спама и даже фейковых карт распространения COVID-19.

Аналитики компании Reason Cybersecurity

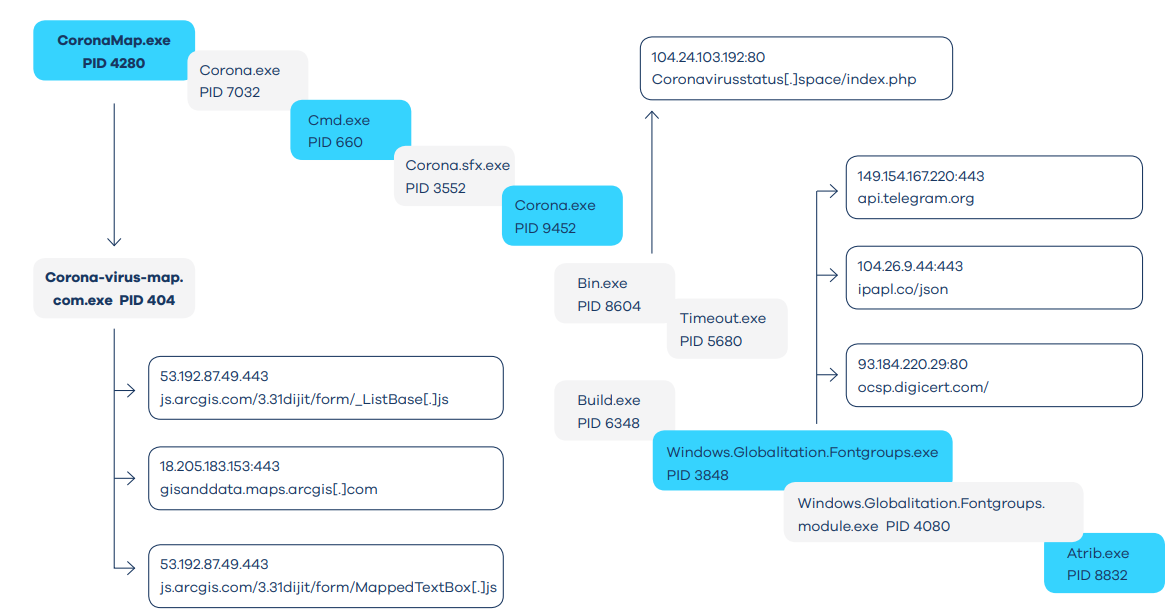

https://blog.reasonsecurity.com/2020...alysis-report/, что одна из новых атак злоупотребляет стремлением пользователей получать оперативную информацию о коронавирусе. Данная кампания ориентирована на людей, которые ищут карты распространении COVID-19. Их обманом вынуждают загрузить и запустить вредоносное приложение, которое, на первый взгляд, действительно отображает карту, загруженную с легитимного сайта (мониторингом COVID-19 действительно занимается

https://coronavirus.jhu.edu/map.html), однако на фоне в это время происходит компрометация системы.

Дело в том, что вредоносная карта, распространяющаяся под видом файла Corona-virus-Map.com.exe, содержит малварь AZORult, предназначенную для хищения информации. AZORult ворует данные из браузеров, в частности файлы cookie, историю посещений, идентификаторы пользователей, пароли и связанную с криптовалютами информацию.

В свою очередь издание

https://www.zdnet.com/article/state-...their-targets/ сообщает, что тему пандемии не обошли вниманием и правительственные хак-группы из Китая (группы Mustang Panda и Vicious Panda), Северной Кореи (группировка Kimsuky) и России (группа Hades, связанная с APT28). Так, еще в феврале коронавирус стал фишинговой приманкой и теперь спам, содержащий вредоносные документы или ссылки, якобы посвященные COVID-19, используется для атак против Министерства здравоохранения Украины, южнокорейских чиновников и правительственных организаций Монголии.