Вымогатель Akira изначально был ориентирован на Windows, а теперь добавил новые способы атаки.

Новая группировка Akira с одноимённой программой-вымогателем расширяет свою деятельность и нацеливается на платформы на базе Linux, добавляя к каждому зашифрованному файлу расширение «.akira».

Вымогатель Akira действует с марта 2023 года и нацелен на широкий спектр отраслей, в том числе образование, банковские, финансовые учреждения и страхование (BFSI), производство и профессиональные услуги. По данным Cyble, группа уже скомпрометировала 46 жертв, большинство из которых находятся в США.

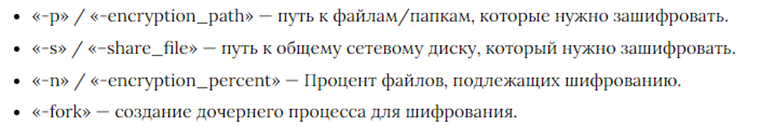

Последняя обнаруженная атака была осуществлена с помощью вредоносного 64-битного исполняемого ELF-файла для Linux. Чтобы запустить исполняемый файл Akira, необходимо указать определенные параметры.

Необходимые параметры для запуска исполняемого файла Akira

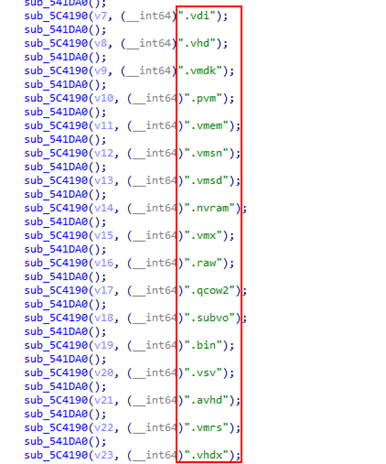

После запуска Akira загружает предопределенный открытый ключ RSA для шифрования файлов в системе. После инициализации открытого ключа Akira загружает список предопределенных расширений файлов, которые будут зашифрованы.

Расширения файлов, на которые нацелена программа-вымогатель Akira

Akira использует рутинные операции, связанные с несколькими симметричными алгоритмами – AES, CAMELLIA, IDEA-CB и DES. При обнаружении файла с указанным расширением Akira шифрует его и оставляет заметку о выкупе на зараженной машине.

Во время атак Akira использует комбинацию шифрования AES и RSA для того, чтобы сделать файлы жертвы недоступными. Помимо шифрования файлов жертвы, Akira также удаляет теневые копии файлов, чтобы предотвратить возможность восстановления файлов другими способами.

Akira — это новая группировка вымогателей , активная как минимум с марта этого года. Отличительная особенность группы Akira — индивидуальный подход к определению размера денежного выкупа. Хакеры всегда тщательно анализируют размер и доходность компании и даже готовы сделать некоторые «скидки» в зависимости от обстоятельств.

Злоумышленники заражают целевые компьютеры через фишинговые письма, злонамеренную рекламу и уязвимости программного обеспечения. После заражения программа-вымогатель шифрует файлы на устройстве, добавляя к ним расширение «.akira», а затем оставляет на рабочем столе заметку с требованием выкупа и указанием адреса хакеров в тёмной сети.

Ранее южноафриканский банк развития (Development Bank of Southern Africa, DBSA), который занимается инвестициями в инфраструктурные проекты и образовательные проекты на территории Южной Африки, недавно сообщил, что мае стал жертвой вымогательской атаки группы Akira.

В свою очередь хакеры Akira заявили, что не имеют отношения к атаке на DBSA . По словам злоумышленников, системы банка были заражены другим «неизвестным злоумышленником», который использовал программу Akira без разрешения. Группировка предложила банку помочь в восстановлении систем и данных, а также пообещала, что похищенные данные не будут слиты в открытый доступ.