Геополитика сыграла важную роль в распространении вируса.

Развёрнутая на Ближнем Востоке кампания Earth Bogle показывает активные темпы распространения вредоносного ПО. Ближневосточные геополитические темы в качестве приманки для потенциальных жертв оказывают большое значение в распространении угрозы.

Хакерская группировка, стоящая за этой кампанией, использует общедоступные облачные сервисы для размещения вредоносных CAB-файлов. Файлы имеют названия, связанные с местной геополитикой. Злоумышленники не стесняются в методах, чтобы побудить носителей арабского языка открыть зараженный файл.

Один из вредоносных CAB-файлов называется следующим образом: «Голосовой разговор между Омаром, рецензентом командования войск Тарика бин Зияда, и эмиратским офицером.cab». Злоумышленник использует приманку якобы конфиденциального голосового разговора между офицером эмиратской армии и членом ополчения Тарика бин Зияда (TBZ), влиятельной ливийской группировки. Название побуждает заинтересованных жертв открыть файл и активировать вирус.

Эти приманки очень схожи с кампанией, раскрытой в декабре 2022 года, где использовались рекламные инструменты Facebook, перенаправляющие на поддельные страницы ближневосточных новостных агентств.

«Злоумышленники используют общедоступные облачные хранилища, такие как files[.]fm и failiem[.]lv, для размещения вредоносного ПО. А скомпрометированные веб-серверы распространяют NjRAT», — говорится в отчёте Trend Micro, опубликованном 17-го января.

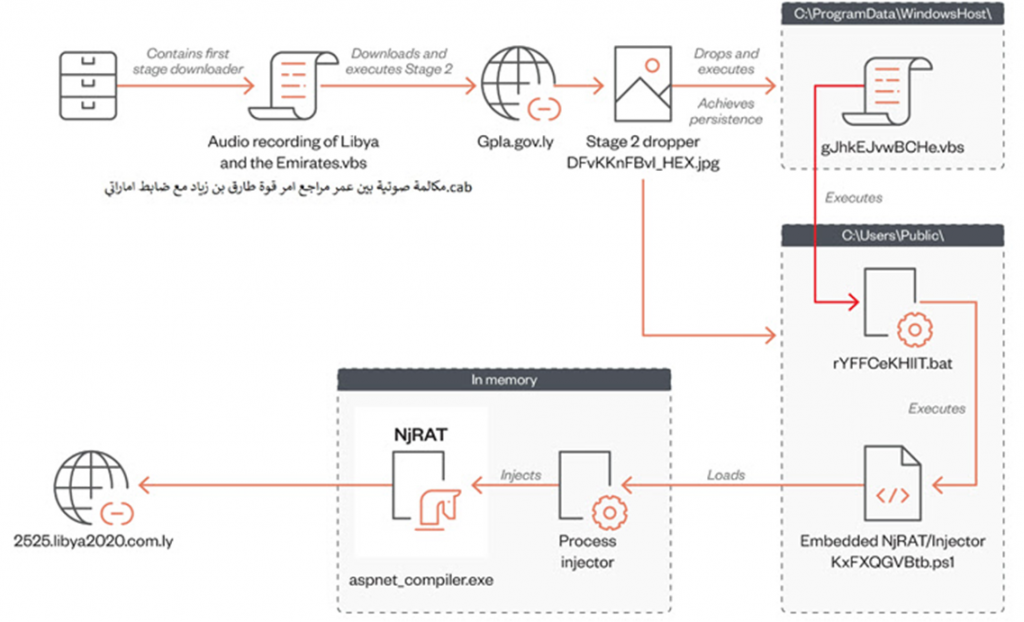

После загрузки вредоносного CAB-файла запускается обфусцированный сценарий VBS для извлечения вредоносного ПО со скомпрометированного хоста. Затем извлекается сценарий PowerShell, отвечающий за внедрение NjRat на скомпрометированное устройство.

Схема распространения вируса

NjRAT (он же Bladabindi), впервые обнаруженный в 2013 году, обладает множеством возможностей, которые позволяют злоумышленникам собирать конфиденциальную информацию и получать контроль над скомпрометированными компьютерами.

«Этот случай демонстрирует, что злоумышленники будут и дальше использовать общедоступные облачные хранилища в сочетании с методами социальной инженерии для распространения вредоносного программного обеспечения», — заключили исследователи.