В Лос-Анджелесе оглашены обвинения, выдвинутые по делу о создании и распространении Windows-трояна DanaBot. Среди 16 ответчиков числятся Александр Степанов (JimmBee) и Артем Калинкин (Onix) из Новосибирска.

Обоим россиянам, которые пока не пойманы,

инкриминируются преступный сговор, а также получение несанкционированного доступа к компьютерам с целью кражи информации и совершения мошеннических действий.

Всех фигурантов удалось выявить благодаря конфискации C2-серверов и хранилищ данных, украденных

DanaBot. Их изучение показало, что многофункциональный зловред воровал также учетки своих разработчиков и операторов: первые заражали собственные машины с целю тестирования, вторые — по ошибке.

Троян DanaBot известен ИБ-сообществу с 2018 года. Созданный на его основе ботнет предоставлялся в пользование по модели MaaS (Malware-as-a-Service, вредонос как услуга); ФБР удалось выявить не менее 40 аффилиатов криминального сервиса.

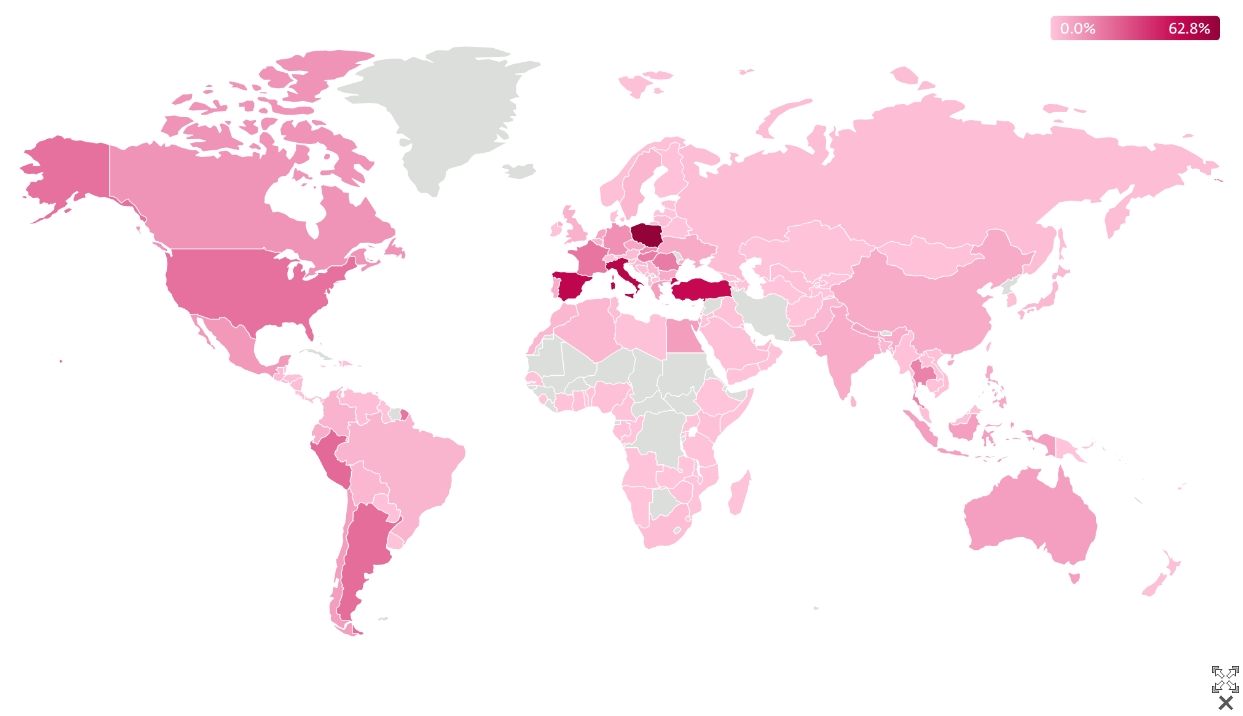

Согласно материалам дела, клиенты MaaS суммарно заразили свыше 300 тыс. компьютеров, совокупный ущерб жертв превысил $50 миллионов. В ESET за шесть лет наблюдений обнаружили более C2-серверов DanaBot; наибольшее количество заражений зафиксировано в Польше.

Агенты ФБР также раздобыли свидетельства использования трояна для шпионажа. Вторая версия зловреда регистрировала все действия жертв на компьютерах и применялась в атаках на дипломатов, силовиков и военных США, Великобритании, Германии, Белоруссии и России.

Центры управления DanaBot v2 были нейтрализованы в ходе очередного этапа операции Endgame. Службе криминальных расследований Минобороны США (Defense Criminal Investigative Service, DCIS) удалось установить контроль над десятками виртуальных серверов; в настоящее время проводятся работы по оповещению жертв заражения и оказанию помощи в дезинфекции.

Кроме ФБР и DCIS, в расследовании криминальной деятельности, связанной с DanaBot, принимали участие спецподразделения полиции Германии, Нидерландов и Австралии. Экспертную поддержку силовикам оказали ESET, Crowdstrike, Intel 471, Proofpoint, ZScaler и Team CYMRU.

Новые карательные меры в рамках Operation Endgame были

приняты в период с 19 по 22 мая. По данным Европола, правоохране удалось обезвредить около 300 вредоносных серверов и 650 доменов, а также получить 20 ордеров на арест подозреваемых.

Трансграничная операция имела целью разгром инфраструктуры следующих зловредов:

@ Anti-Malware