Аналитики из компании

https://www.proofpoint.com/us/blog/t...ew-mac-malwareобнаружили новый инфостилер FrigidStealer, нацеленный на пользователей macOS. Вредонос распространяется через взломанные сайты и маскируется под обновление для браузера, вынуждая пользователей вручную запустить полезную нагрузку.

По данным экспертов, за распространением FrigidStealer стоят сразу две хак-группы (TA2726 и TA2727). Злоумышленники работают сообща: TA2726 выступает в роли распространителя трафика и посредника, а TA2727 — в роли распространителя малвари.

Исследователи пишут, что TA2726 активна с сентября 2022 года и специализируется на продаже трафика другим киберпреступникам. Группировка часто использует популярный сервис распространения легального трафика Keitaro TDS.

TA2727 — финансово мотивированная хак-группа, впервые выявленная в январе 2025 года, которая использует в своих атаках стилер Lumma для Windows, банкер Marcher для Android и FrigidStealer для macOS.

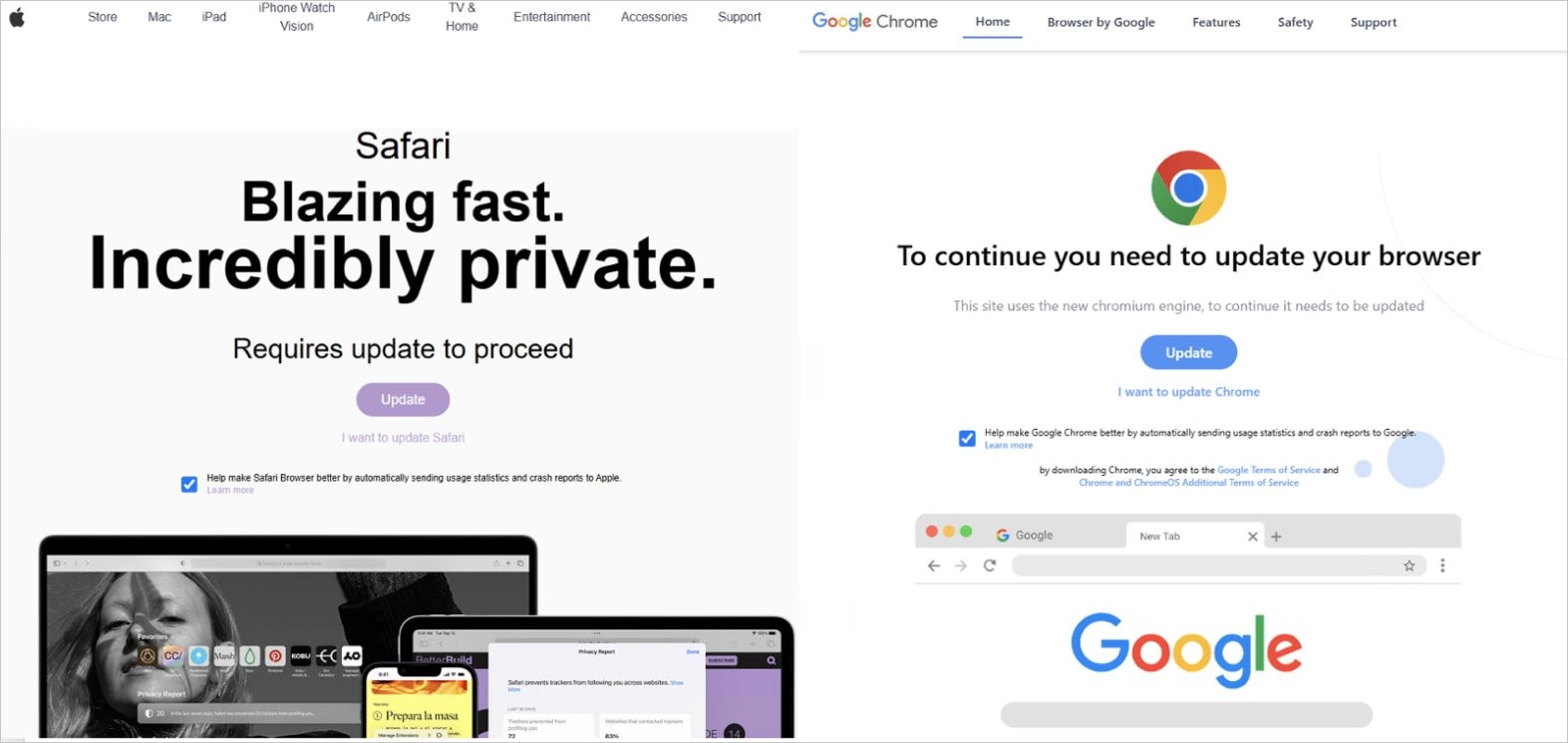

Злоумышленники работают по схеме FakeUpdate, то есть продвигают фальшивые обновления через множество взломанных сайтов, в код которых внедряется вредоносный JavaScript, отвечающий за отображение фейковых сообщений о необходимости срочно установить обновления для браузера.

Такие веб-инъекции профилируют посетителей сайтов через TDS и отбирают потенциальных кандидатов для заражения, основываясь на их местоположении, данных об устройстве и ОС, а также типе браузера.

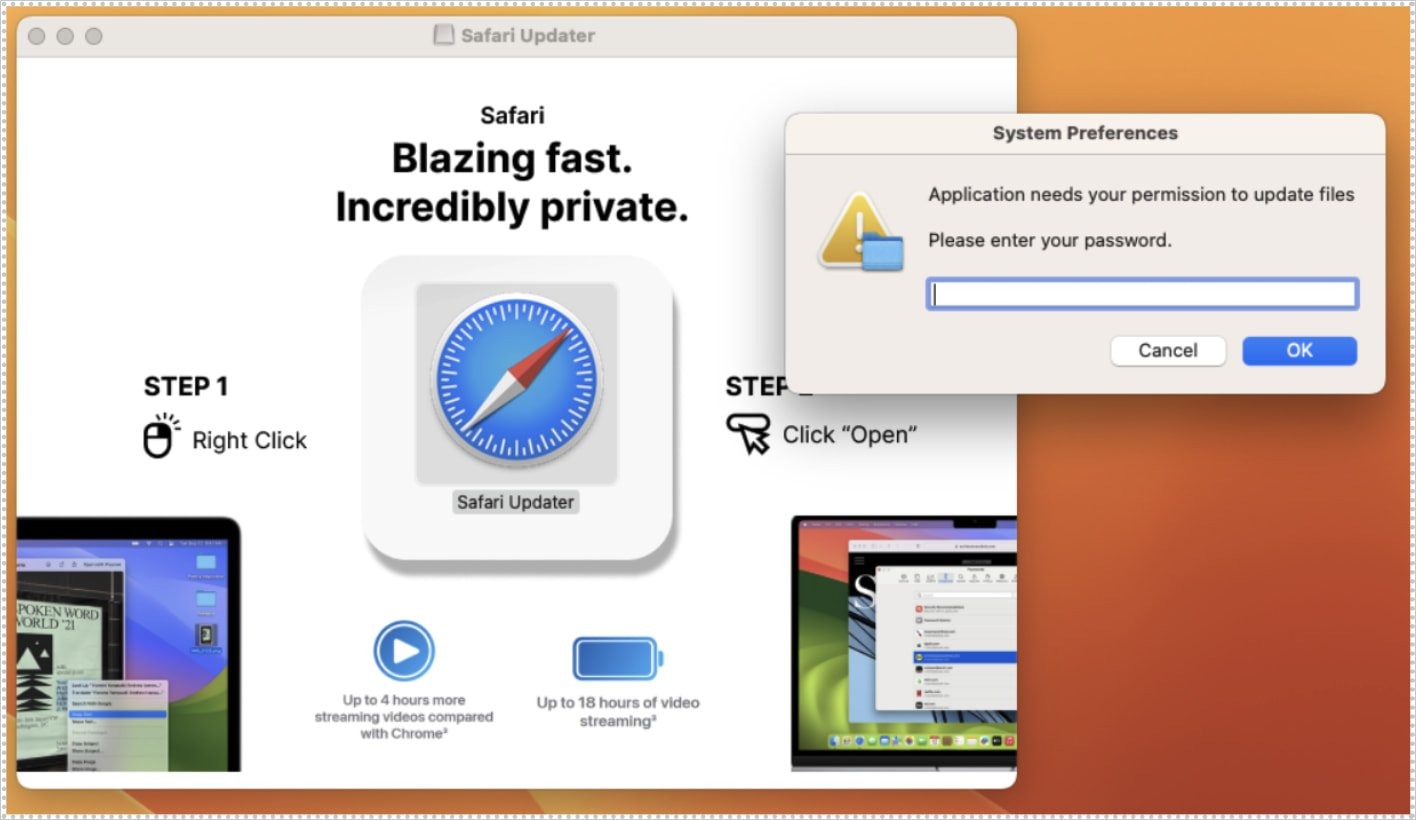

В итоге нажатие на кнопку «Обновить» приводит к загрузке вредоносного исполняемого файла, замаскированного под обновление. Так, пользователи Windows получают установщик MSI, который загружает стилер Lumma или DeerStealer, пользователи macOS — DMG-файл, устанавливающий FrigidStealer, а пользователи Android — APK-файл, содержащий банковский троян Marcher.

При этом пользователи macOS должны запустить загрузку вручную, щелкнув правой кнопкой мыши на файле и выбрав опцию «Открыть», после чего им будет предложено ввести пароль, чтобы обойти защиту Gatekeeper.

FrigidStealer написан на Go и создан с использованием фреймворка WailsIO, чтобы установщик выглядел легитимным и не вызывал лишних подозрений. В зараженной системе малварь извлекает сохраненные файлы cookie, учетные данные и пароли, хранящиеся в Safari или Chrome.

Также вредонос ищет данные криптокошельков, которые могут храниться в папках Desktop и Documents, считывает и извлекает Apple Notes, содержащие пароли, финансовую информацию и другие конфиденциальные данные, а также собирает документы, таблицы и текстовые файлы из домашней директории пользователя.

В конечном итоге похищенные данные собираются в скрытой папке в домашней директории пользователя, сжимаются и передаются на управляющий сервер злоумышленников, расположенный по адресу askforupdate[.]org.

https://xakep.ru/2025/02/20/frigidstealer/