Иранские киберпреступники Educated Manticore совершенствуют свои инструменты и методы с каждой новой атакой.

Исследователи из компании Check Point в своём недавнем отчёте связали иранскую государственную хакерскую группировку с новой волной фишинговых атак, нацеленных на Израиль. Целью вредоносной кампании стало развертывание обновлённой версии Windows-бэкдора под названием PowerLess.

Check Point отслеживает данных злоумышленников под псевдонимом мифического существа «Educated Manticore». Группировка, по словам исследователей, демонстрирует «сильные совпадения» в методах и инструментах с хакерской группой APT35 (она же Charming Kitten, Cobalt Illusion, ITG18, Mint Sandstorm, TA453 и Yellow Garuda).

«Как и многие другие действующие лица, Educated Manticore переняла последние тенденции и начала использовать ISO-образы и, возможно, прочие архивные файлы для запуска цепочек заражения», — говорится в отчёте Check Point.

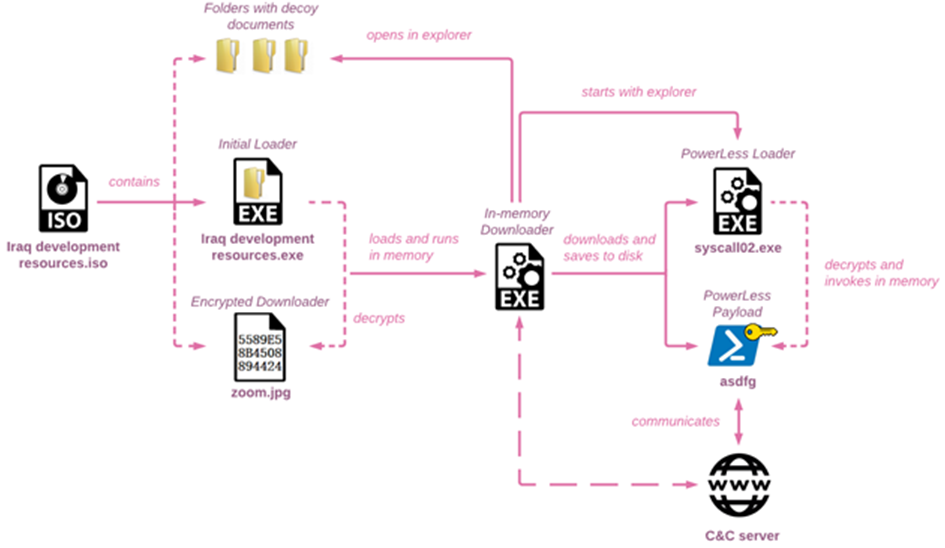

Цепочка атак, задокументированная исследователями, начинается с файла образа диска формата «.iso», в названии которого используется приманка на тему Ирака. После открытия образа и запуска исполняемого файла внутри, в память сбрасывается вредоносный загрузчик, который в конечном итоге запускает имплантат PowerLess.

ISO-файл действует как канал для отображения документа-приманки, написанного на арабском, английском и иврите, и предназначен для показа академического контента об Ираке от законной некоммерческой организации под названием Арабский фонд науки и технологий (ASTF), что указывает на то, что исследовательское сообщество, возможно, тоже было целью данной вредоносной кампании.

Схема вредоносной кампании

Бэкдор PowerLess, ранее задокументированный израильской Cybereason в феврале 2022 года, имеет возможность красть данные из веб-браузеров и приложений, делать снимки экрана, записывать звук и регистрировать нажатия клавиш.

«Хотя обновлённая полезная нагрузка PowerLess во многом схожа со старой версией, её механизмы загрузки значительно улучшены за счёт применения редко встречающихся в дикой природе (ITW) методов, таких как использование двоичных файлов .NET, созданных в смешанном режиме с ассемблерным кодом», — говорится в сообщении Check Point.

«Связь PowerLess с C2-сервером кодируется с помощью Base64 и шифруется после получения ключа с сервера. Чтобы ввести исследователей в заблуждение, злоумышленники добавляют три случайные буквы в начало каждого большого двоичного объекта», — добавили специалисты.

Исследователи также заявили, что обнаружили два других архивных файла, используемых уже в другой цепочке атак, частично совпадающей с вышеупомянутой схемой. Дальнейший анализ показал, что цепочки заражения, возникающие из этих архивных файлов, завершаются выполнением сценария PowerShell, предназначенного для загрузки ещё двух вредоносных файлов с удалённого сервера и их последующего запуска.

Специалисты Check Point отметили, что группировка Educated Manticore продолжает развиваться, совершенствуя свои наборы инструментов и методы атак. В том числе злоумышленники начали использовать популярные ныне тенденции по использованию ISO-образов для избежания обнаружения.