Специалисты «Лаборатории Касперского» обнаружили фишинговый ресурс, имитирующий официальный сайт DeepSeek, где предлагалось скачать модель DeepSeek-R1 для ПК. Таким образом распространялась новая малварь

BrowserVenom, которая перехватывает трафик жертвы и следит за ее активностью в сети.

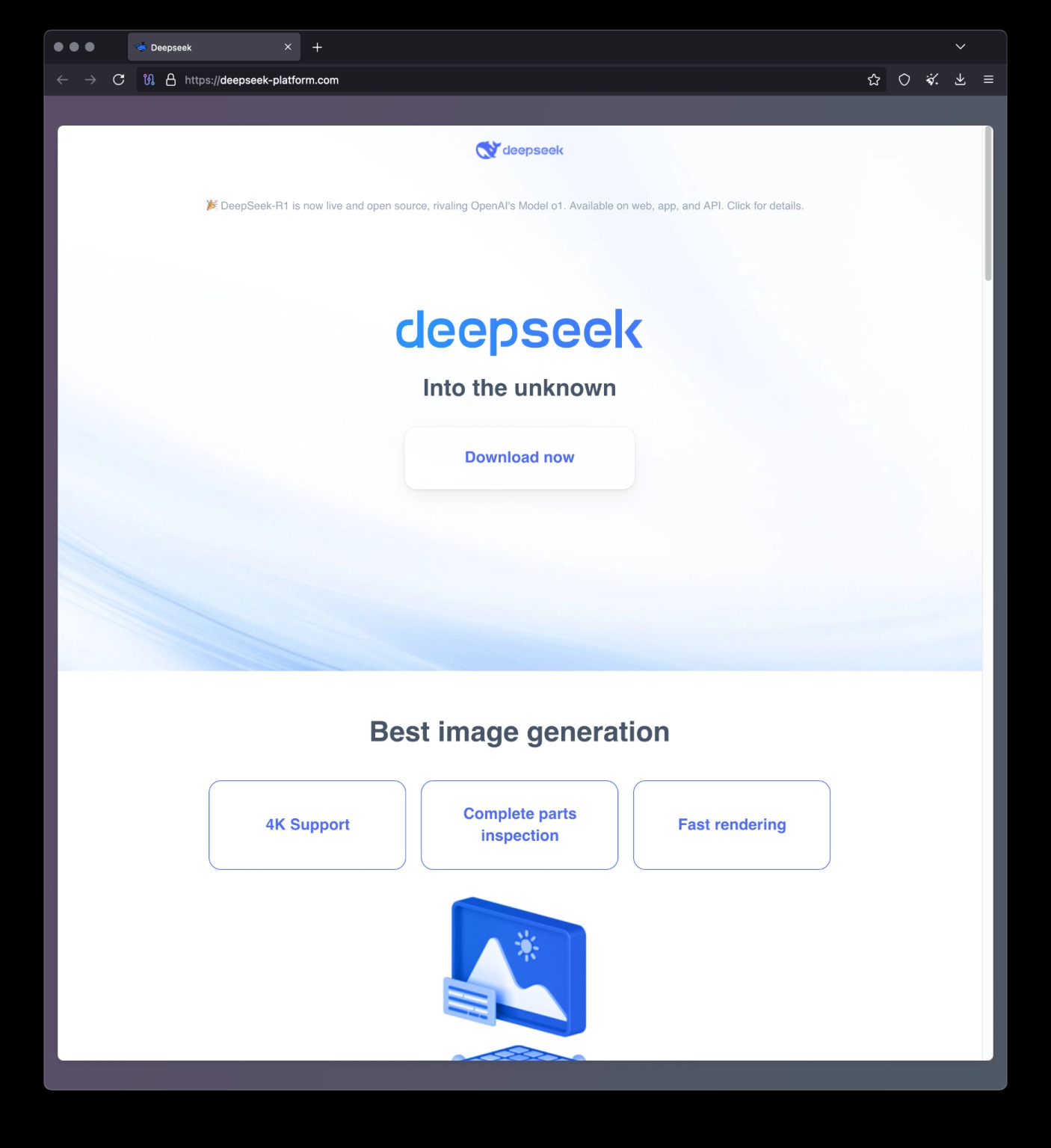

Атака начиналась через фишинговый сайт (https[:]//deepseek-platform[.]com), для продвижения которого злоумышленники использовали рекламный сервис — подставной сайт намеренно выводился на первое место в результатах поиска по запросу «deepseek r1», одной из самых популярных моделей DeepSeek.

После перехода на сайт выполнялась проверка операционной системы жертвы. Если у пользователя установлена ОС Windows, открывалась страница с одной активной кнопкой — Try now («Попробовать сейчас»). Но также исследователи обнаруживали варианты сайта для других ОС с незначительными изменениями в формулировках, и все они побуждали пользователя нажать кнопку.

Если человек кликал на кнопку, загружался установщик малвари с названием AI_Launcher_1.21.exe. Затем пользователю предлагалось загрузить на выбор один из легитимных инструментов — Ollama или LM Studio — для локального запуска DeepSeek в Windows.

Жертва действительно получала доступ к нейросети, однако также на ее устройство проникал BrowserVenom. Троян устанавливал вредоносный сертификат в хранилище сертификатов и настраивал браузеры на зараженной машине на принудительное использование прокси-сервера злоумышленников.

Для браузеров на базе Chromium (например, Chrome или Microsoft Edge) малварь добавляла аргумент proxy-server во все существующие LNK-файлы, а для браузеров на базе Gecko (например, Firefox или Tor Browser) изменяла настройки профиля текущего пользователя.

Таким образом атакующие получают возможность собирать конфиденциальные данные жертвы и отслеживать ее активность в сети, расшифровывая трафик.

Отмечается, что с этой вредоносной кампанией уже столкнулись пользователи в разных странах: Бразилии, Мексике, Индии, Непале, Южной Африке, Египте, на Кубе.

«Под видом приложений и сайтов нейросетей злоумышленники активно распространяют вредоносное ПО и фишинговые ресурсы. Мы видели троянцев и вредоносные скрипты, которые мимикрировали под клиенты для ChatGPT, Grok и DeepSeek. С новой кампанией столкнулись пользователи сразу в нескольких странах мира. Не исключаем, что атакующие могут применять подобные схемы и в других регионах, в том числе в России», — комментирует Дмитрий Галов, руководитель Kaspersky GReAT в России.

|

@ xakep.ru