Кампания направлена на шпионаж за иранцами, которые пытаются обойти ограничения интернета в стране.

Исследователи кибербезопасности Bitdefender обнаружили , что с мая 2022 года заражённые установщики VPN используются для доставки шпионского ПО EyeSpy.

В отчете Bitdefender говорится, что вредоносная кампания использует «компоненты легитимного приложения для мониторинга SecondEye для слежки за пользователями иранского VPN-сервиса 20Speed VPN с помощью троянизированных установщиков. Большинство заражений происходит в Иране, в Германии и США – в меньшей степени.

Коммерческое ПО SecondEye предназначено для мониторинга активности, которое может работать как система родительского контроля. SecondEye может:

- записывать звук с микрофона;

- регистрировать нажатия клавиш;

- собирать файлы и сохраненные пароли из веб-браузеров;

- удаленно управлять компьютером для выполнения произвольных команд.

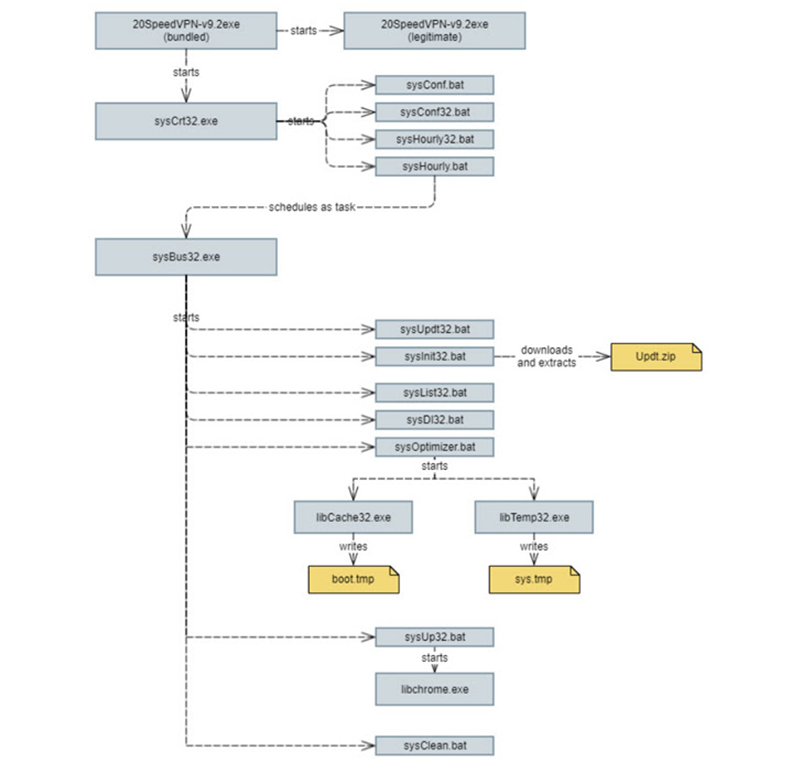

Цепочка атаки

Цепочка атак начинается, когда ничего не подозревающий пользователь загружает вредоносный исполняемый файл с веб-сайта 20Speed VPN, что указывает на два вероятных сценария: либо серверы сайт были взломаны для размещения шпионского ПО, либо это преднамеренная попытка шпионить за иранцами, которые загружают VPN для обхода отключений интернета в стране.

После установки легитимный VPN-сервис запускается, а также незаметно выполняет вредоносные команды в фоновом режиме, чтобы установить постоянство в системе и загрузить полезную нагрузку следующего этапа для сбора личных данных с хоста.

Исследователи Bitdefender заключиили, что EyeSpy может полностью скомпрометировать конфиденциальность в Интернете с помощью кейлогинга и кражи конфиденциальной информации, такой как документы, изображения, криптокошельки и пароли. Это может привести к полному захвату учетных записей, краже личных данных и финансовым потерям.